一招搞定几万种木马----→ 注册表权限设置

-

2023-02-03 05:18:04

2023-02-03 05:18:04 - 来源:本站整理

-

在手机上看

在手机上看

扫一扫立即进入手机端

作者:享受挫折

日期:2007.7.22

操作系统:Windows XP

提醒:权限设置之前请务必确保你的系统非常干净,没有问题。

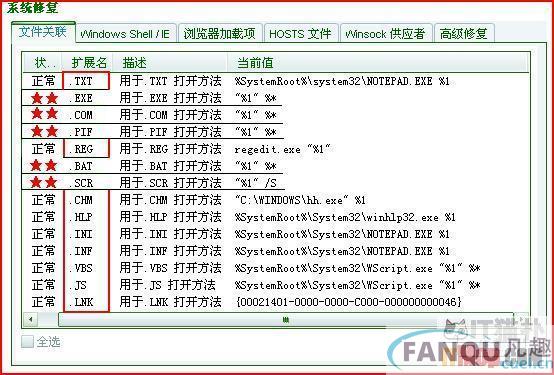

1、文件关联

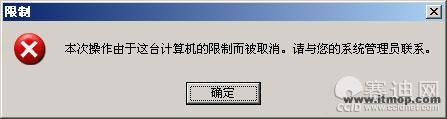

正常情况下,系统最重要的扩展名:EXE 、COM 、PIF 、BAT 、SCR 、TXT 、INI 、INF 、CHM ,它们的值(打开方式)是不变的。而很多病毒木马会修改它们的打开方式,这样可以达到病毒木马程序跟随您打开的那种文件类型一起启动,而你根本不会知道。现在有很多工具可以查看这些扩展名是否被修改,如下图,这是 SRENG 程序显示的文件关联,当我们发现某一扩展名的状态是错误的时候,我们可以直接勾选上它,然后修复。

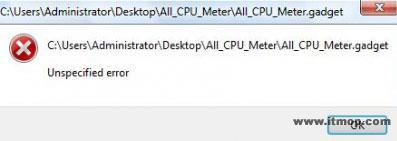

但 当我们发现的时候可能已经迟了。举个例子,exe文件的打开方式是 “%1“%* 。如果被修改成trogan.exe“%1“%*, 那么你每次运行程序的时候,这个trogan.exe就会被执行。我们在使用安全辅助软件(比如说sreng)清除病毒的时候经常会建议朋友

QUOTE: 当sreng.exe不能打开,请将它修改为dgs.com;仍然打不开,请修改为dss.pif;仍然打不开,请修改为fwa.bat;还不行吗,那请你修改为daews.scr;还不行......

难道这么多扩展名的打开方式都被修改了吗..靠!

步骤:

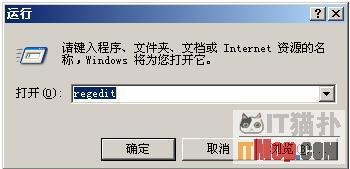

1、开始 → 运行 → regedit

2007-7-22 14:10

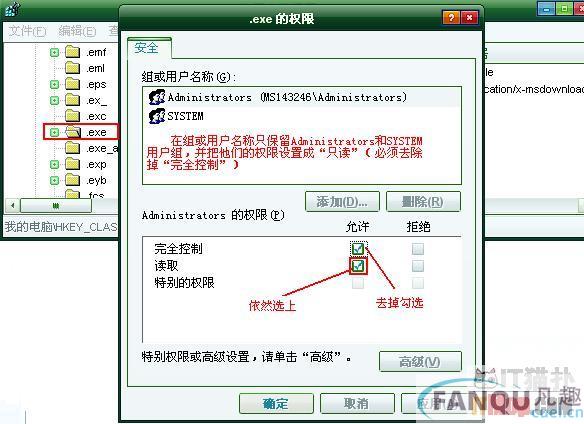

3、对权限进行设置,如下图:

对下面的主键依次第2步和第3步操作

HKEY_CLASSES_ROOT\.exe

HKEY_CLASSES_ROOT\exefile

HKEY_CLASSES_ROOT\.txt

HKEY_CLASSES_ROOT\txtfile

HKEY_CLASSES_ROOT\.com

HKEY_CLASSES_ROOT\comfile

HKEY_CLASSES_ROOT\.reg

HKEY_CLASSES_ROOT\regfile

HKEY_CLASSES_ROOT\.bat

HKEY_CLASSES_ROOT\batfile

HKEY_CLASSES_ROOT\.scr

HKEY_CLASSES_ROOT\scrfile

HKEY_CLASSES_ROOT\.ini

HKEY_CLASSES_ROOT\.inifile

HKEY_CLASSES_ROOT\.inf

HKEY_CLASSES_ROOT\.infile

关于文件关联部分设置结束。

本人小心得:如果上面这些权限您不设置,我建议你重新注册一个扩展名,它的效果和EXE格式一样,如下我自己设置了一个AXA扩展名:

注:〖1、将下面代码axa换成任意字母组合都可以,把axa替换成你想要的扩展名〗

〖2、复制到记事本后,最后一行尾必须换行〗

[Copy to clipboard] [ - ] CODE: REGEDIT4

[HKEY_CLASSES_ROOT\.axa]

@=“axafile“

“Content Type“=“application/x-msdownload“

[HKEY_CLASSES_ROOT\.axa\PersistentHandler]

@=“{098f2470-bae0-11cd-b579-08002b30bfeb}“

[HKEY_CLASSES_ROOT\axafile]

@=“应用程序“

“EditFlags“=hex:38,07,00,00

“TileInfo“=“prop:FileDescription;Company;FileVersion“

“InfoTip“=“prop:FileDescription;Company;FileVersion;Create;Size“

[HKEY_CLASSES_ROOT\axafile\DefaultIcon]

@=“%1“

[HKEY_CLASSES_ROOT\axafile\shell]

[HKEY_CLASSES_ROOT\axafile\shell\open]

“EditFlags“=hex:00,00,00,00

[HKEY_CLASSES_ROOT\axafile\shell\open\command]

@=“\“%1\“ %*“

[HKEY_CLASSES_ROOT\axafile\shell\runas]

[HKEY_CLASSES_ROOT\axafile\shell\runas\command]

@=“\“%1\“ %*“

[HKEY_CLASSES_ROOT\axafile\shellex]

[HKEY_CLASSES_ROOT\axafile\shellex\DropHandler]

@=“{86C86720-42A0-1069-A2E8-08002B30309D}“

[HKEY_CLASSES_ROOT\axafile\shellex\PropertySheetHandlers]

[HKEY_CLASSES_ROOT\axafile\shellex\PropertySheetHandlers\PifProps]

@=“{86F19A00-42A0-1069-A2E9-08002B30309D}“

[HKEY_CLASSES_ROOT\axafile\shellex\PropertySheetHandlers\ShimLayer Property Page]

@=“{513D916F-2A8E-4F51-AEAB-0CBC76FB1AF8}“

[HKEY_CLASSES_ROOT\axafile\shellex\PropertySheetHandlers\{B41DB860-8EE4-11D2-9906-E49FADC173CA}]

@=““

将上面代码保存为reg文件,导入注册表后,你将某SRENG程序扩展名修改为AXA,可以启动,这样病毒木马修改了所有重要的扩展名,它也不可能想到AXA,要是你问,它想到怎么办..........哎,再想办法吧。

--------------------------------------------------

2、AppInit_DLLs-----→ 一个未知的系统启动项正在被修改

论坛中有很多人发这样的帖子。Appinit_dlls 被修改,一个未知的系统启动项被修改。

关于Appinit_dlls的官方解释: 文章编号:197571 使用 AppInit_DLLs 注册表值 ,从widows知识库文章中看出windows XP系统基本不需要使用Appinit_dlls, 但很多病毒木马仍玩这技术,汗!

Appinit_dlls 在注册表中的位置:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

正常情况下,下面没有Appinit_dlls 键名,如果你发现有的话那肯定是有问题的。

同样,使用上面权限设置的方法将 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows 设置下。

-------------------------------------

3、Explorer浏览器.. 部分参考电脑爱好者<我比较喜欢的杂志>

我们经常会在网上看到关于介绍Firefo

日期:2007.7.22

操作系统:Windows XP

提醒:权限设置之前请务必确保你的系统非常干净,没有问题。

1、文件关联

正常情况下,系统最重要的扩展名:EXE 、COM 、PIF 、BAT 、SCR 、TXT 、INI 、INF 、CHM ,它们的值(打开方式)是不变的。而很多病毒木马会修改它们的打开方式,这样可以达到病毒木马程序跟随您打开的那种文件类型一起启动,而你根本不会知道。现在有很多工具可以查看这些扩展名是否被修改,如下图,这是 SRENG 程序显示的文件关联,当我们发现某一扩展名的状态是错误的时候,我们可以直接勾选上它,然后修复。

但 当我们发现的时候可能已经迟了。举个例子,exe文件的打开方式是 “%1“%* 。如果被修改成trogan.exe“%1“%*, 那么你每次运行程序的时候,这个trogan.exe就会被执行。我们在使用安全辅助软件(比如说sreng)清除病毒的时候经常会建议朋友

QUOTE: 当sreng.exe不能打开,请将它修改为dgs.com;仍然打不开,请修改为dss.pif;仍然打不开,请修改为fwa.bat;还不行吗,那请你修改为daews.scr;还不行......

难道这么多扩展名的打开方式都被修改了吗..靠!

步骤:

1、开始 → 运行 → regedit

2007-7-22 14:10

2、定位到 HKEY_CLASSES_ROOT\.exe,右击,点击 “权限“。

3、对权限进行设置,如下图:

对下面的主键依次第2步和第3步操作

HKEY_CLASSES_ROOT\.exe

HKEY_CLASSES_ROOT\exefile

HKEY_CLASSES_ROOT\.txt

HKEY_CLASSES_ROOT\txtfile

HKEY_CLASSES_ROOT\.com

HKEY_CLASSES_ROOT\comfile

HKEY_CLASSES_ROOT\.reg

HKEY_CLASSES_ROOT\regfile

HKEY_CLASSES_ROOT\.bat

HKEY_CLASSES_ROOT\batfile

HKEY_CLASSES_ROOT\.scr

HKEY_CLASSES_ROOT\scrfile

HKEY_CLASSES_ROOT\.ini

HKEY_CLASSES_ROOT\.inifile

HKEY_CLASSES_ROOT\.inf

HKEY_CLASSES_ROOT\.infile

关于文件关联部分设置结束。

本人小心得:如果上面这些权限您不设置,我建议你重新注册一个扩展名,它的效果和EXE格式一样,如下我自己设置了一个AXA扩展名:

注:〖1、将下面代码axa换成任意字母组合都可以,把axa替换成你想要的扩展名〗

〖2、复制到记事本后,最后一行尾必须换行〗

[Copy to clipboard] [ - ] CODE: REGEDIT4

[HKEY_CLASSES_ROOT\.axa]

@=“axafile“

“Content Type“=“application/x-msdownload“

[HKEY_CLASSES_ROOT\.axa\PersistentHandler]

@=“{098f2470-bae0-11cd-b579-08002b30bfeb}“

[HKEY_CLASSES_ROOT\axafile]

@=“应用程序“

“EditFlags“=hex:38,07,00,00

“TileInfo“=“prop:FileDescription;Company;FileVersion“

“InfoTip“=“prop:FileDescription;Company;FileVersion;Create;Size“

[HKEY_CLASSES_ROOT\axafile\DefaultIcon]

@=“%1“

[HKEY_CLASSES_ROOT\axafile\shell]

[HKEY_CLASSES_ROOT\axafile\shell\open]

“EditFlags“=hex:00,00,00,00

[HKEY_CLASSES_ROOT\axafile\shell\open\command]

@=“\“%1\“ %*“

[HKEY_CLASSES_ROOT\axafile\shell\runas]

[HKEY_CLASSES_ROOT\axafile\shell\runas\command]

@=“\“%1\“ %*“

[HKEY_CLASSES_ROOT\axafile\shellex]

[HKEY_CLASSES_ROOT\axafile\shellex\DropHandler]

@=“{86C86720-42A0-1069-A2E8-08002B30309D}“

[HKEY_CLASSES_ROOT\axafile\shellex\PropertySheetHandlers]

[HKEY_CLASSES_ROOT\axafile\shellex\PropertySheetHandlers\PifProps]

@=“{86F19A00-42A0-1069-A2E9-08002B30309D}“

[HKEY_CLASSES_ROOT\axafile\shellex\PropertySheetHandlers\ShimLayer Property Page]

@=“{513D916F-2A8E-4F51-AEAB-0CBC76FB1AF8}“

[HKEY_CLASSES_ROOT\axafile\shellex\PropertySheetHandlers\{B41DB860-8EE4-11D2-9906-E49FADC173CA}]

@=““

将上面代码保存为reg文件,导入注册表后,你将某SRENG程序扩展名修改为AXA,可以启动,这样病毒木马修改了所有重要的扩展名,它也不可能想到AXA,要是你问,它想到怎么办..........哎,再想办法吧。

--------------------------------------------------

2、AppInit_DLLs-----→ 一个未知的系统启动项正在被修改

论坛中有很多人发这样的帖子。Appinit_dlls 被修改,一个未知的系统启动项被修改。

使用sreng查看启动项发现appinit_dlls.

关于Appinit_dlls的官方解释: 文章编号:197571 使用 AppInit_DLLs 注册表值 ,从widows知识库文章中看出windows XP系统基本不需要使用Appinit_dlls, 但很多病毒木马仍玩这技术,汗!

Appinit_dlls 在注册表中的位置:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

正常情况下,下面没有Appinit_dlls 键名,如果你发现有的话那肯定是有问题的。

同样,使用上面权限设置的方法将 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows 设置下。

-------------------------------------

3、Explorer浏览器.. 部分参考电脑爱好者<我比较喜欢的杂志>

我们经常会在网上看到关于介绍Firefo

相关资讯

更多-

qq绯雨骑士团轻游戏

中文|3.5M

-

360加固助手for Linux

中文|130.6M

-

宝贝桥手机版

中文|60.9M

-

360驱动大师轻巧版

中文|

-

联想生活软件

中文|77.5M

-

末世传奇游戏最新版

中文|538.0M

-

Botslab APP

中文|225.4M

-

360驱动大师轻巧版

中文|

-

intel ac 3165无线网卡驱动

中文|

-

植物大战僵尸另一个时空版本

中文|177M

-

电视家3.0手机版

中文|71.9M

-

专业变声软件手机版

中文|51.0M

-

360驱动大师轻巧版

中文|

-

苹果iphone4使用说明书教程(含技巧和窍门)

中文|18.6M

-

xs_动态壁纸设置(一键设置)

中文|38M

-

dnf连发设置生成工具

中文|610KB

-

宽带连接设置开机自动连接

中文|541KB

-

超级箭矢在线游戏

中文|442M

-

上古王冠官方版游戏

中文|1.90G